2025_CBS_00777 - Registratie entiteiten in kader van de NIS2 wetgeving - Beslissen: Goedkeuren

Samenstelling

Aanwezig

Marlon Pareijn; Pieter Cowé; Nadine Laeremans; Bart Julliams; Luc Van Laer; Kris Vangeel; Vera Celis; Francois Mylle, Algemeen Directeur; Anne-Laure MaesAfwezig

Tom CorstjensSecretaris

Francois Mylle, Algemeen DirecteurVoorzitter

Marlon PareijnMotivering

Aanleiding en context

Afkortingen

Volgende afkortingen worden in dit document gebruikt. We overlopen even wat ze betekenen:

Afkorting | Betekenis |

NIS2 | Network and Information Security Directive 2 |

CCB | Centrum voor Cybersecurity België De cyber security autoriteit in België die verantwoordelijk is voor de invoering en de handhaving van de NIS2 wet. |

CERT | Computer Emergency Response Team Onderdeel van het CCB waaraan de organisaties die NIS2 plichtig zijn verplicht cybersecurityincidenten moeten melden. |

GDPR | General Data Protection Regulation De huidige privacywetgeving die actief is sinds 2018. |

CyFun | Cyber Fundamentals Een cybersecurity raamwerk ontwikkeld door het CCB. |

VVSG | Vereniging voor steden en gemeenten Ledenvereniging die de belangen van openbare diensten zoals steden, gemeenten en OCMW’s behartigt. |

BDO | Adviesorganisatie |

CAB | Conformity Assessment Body Dit is een derde partij die bevoegd is om audits uit te voeren en certificaten |

SOC | Security Operation Center |

CSF | Cyber Securiy Framework |

NIST | National Institute of Standards and Technology Dit is een Amerikaans onderzoekslaboratorium dat o.a. het CFS raamwerk heeft ontwikkeld |

BCMS | Business Continuity Management System Een systeem om bedrijfszekerheid te beheersen |

CSMS | Cyber Security Management System Een systeem om cybersecurity te beheersen |

NIS2 wetgeving

De NIS2-wetgeving, die op 18 oktober 2024 in België van kracht werd, versterkt de cyberbeveiliging voor een breed scala aan sectoren, waaronder energie, transport, gezondheid en digitale diensten.

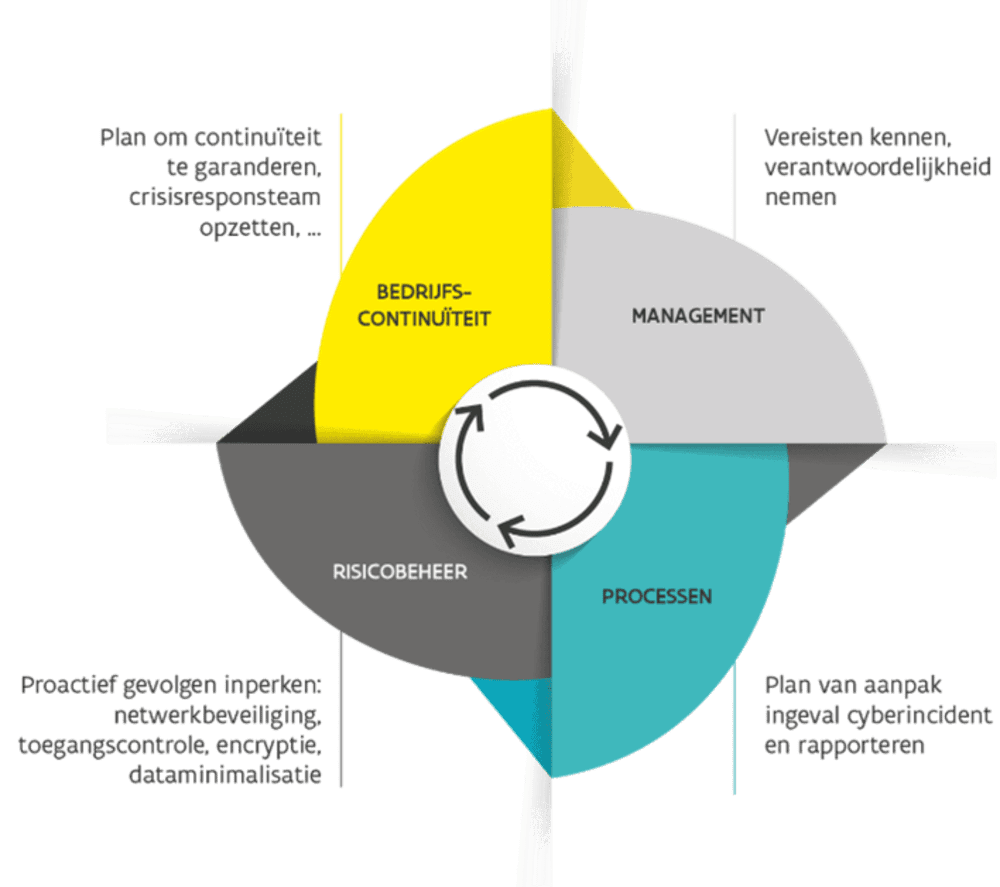

Organisaties die onder de NIS2 wetgeving vallen dienen een cybersecuritystrategie te ontwikkelen met extra aandacht voor risicobeheersing, bedrijfszekerheid, informatieveiligheidsprocessen en inbreng van het management.

Eens men onder de NIS2 wetgeving valt is er geen ontkomen meer aan. Voor de handhaving zijn er zware boetes voorzien en daarnaast kunnen bestuurders persoonlijk aansprakelijk gesteld worden als men de wetgeving negeert of onvoldoende in cybersecurity investeert.

Hoe is het zover kunnen komen?

Europa zag dat de cyberdreiging altijd maar groter wordt maar dat er nog steeds veel organisaties dit niet serieus nemen. In een enquête van de Belgische afdeling van het BDO in 2024 gaf 50% van de bedrijven aan dit jaar minstens één keer slachtoffer te zijn geweest van een cybermisdaad maar in diezelfde enquête zegt 20% “geen interesse te hebben in cyberveiligheid”. Ze hebben duidelijk het deksel nog niet tegen de neus gekregen maar zijn zeker niet de enigen die er zo over denken. Vandaar dat Europa redeneert: wie niet horen wil, moet maar voelen.

NIS2 voor belangrijke en essentiële entiteiten

Niet alle organisaties zullen onder de NIS2 wetgeving vallen.

Dit is ook logisch: als een bedrijf het risico op faillissement door een cyberaanval aanvaardt is dat een eigen keuze. Maar als door deze keuze ook klanten slachtoffer worden dan wordt dit een heel ander verhaal en daar wil de overheid op ingrijpen.

Afhankelijk van de sector, het aantal personeelsleden en de omzet wordt er bepaald of een organisatie “belangrijk” of “essentieel” is. Deze organisaties zijn vervolgens NIS2 plichtig.

De oefening dient de organisatie zelf te maken en men dient zelf de eigen organisatie als “belangrijk” of “essentieel” te registeren bij de website van het CCB tegen 18 maart 2025.

Daarnaast zal het CCB niet alleen controleren of de registraties correct zijn, de overheid behoudt ook het recht om organisaties nog altijd als “belangrijk” of “essentieel” te bestempelen als ze dat nodig acht onafhankelijk van eerder vermelde criteria.

Wie ook onder NIS2 zullen vallen zijn de toeleveranciers van de essentiële en belangrijke organisaties. Als zij informaticadiensten willen leveren zullen ze minstens dezelfde niveau van cybersecuritymaatregelen moeten treffen als hun belangrijke of essentiële klanten.

Cyberveiligheidsniveaus

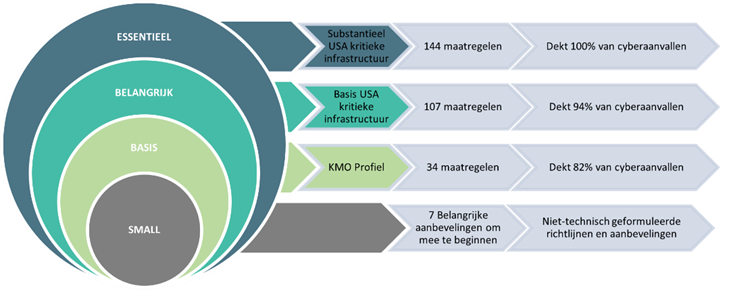

Om bedrijven te helpen met hun compliance naar NIS2 ontwikkelde het CCB het CyFun raamwerk met 4 “verzekerings” niveaus: klein, basis, belangrijk en essentieel. Des te hoger het niveau, des te meer criteria men heeft waaraan men moet voldoen maar des te beter men ook gewapend is tegen cyberaanvallen.

Concreet dienen de organisaties die bestempeld werden als belangrijk of essentieel ook hetzelfde compatibiliteitsniveau te halen om conform te zijn met NIS2.

Dit wil zeggen dat de 2 laagste niveaus “klein” en “basis” een vrije keuze is alhoewel men alle Kmo’s aanraadt om minstens te voorzien in het niveau “basis”. Vermoed wordt dat vanuit de hogere overheden men het niveau “basis” sowieso verplicht zal maken voor gemeentebesturen.

Deadlines

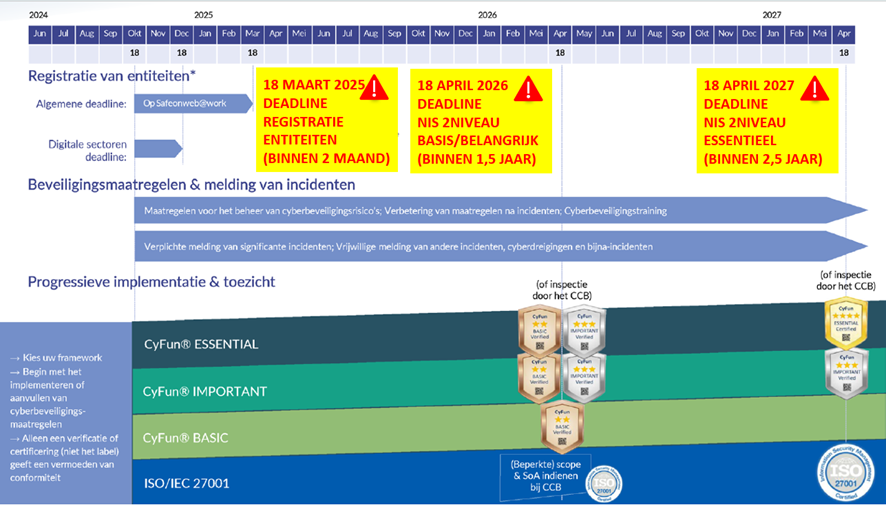

Er zijn 3 deadlines vastgelegd in het kader van NIS2:

- belangrijke en essentiële entiteiten dienen zich verplicht te registreren voor 18 maart 2025 op de website van het CCB;

- entiteiten die het niveau van “basis” of “belangrijk” moeten halen moeten compliant zijn tegen 18 april 2026, ook de essentiële entiteiten moeten daartegen de maatregelen van het niveau belangrijk ingevoerd hebben;

- de essentiële entiteiten moet compliant zijn met het niveau “essentieel” tegen 18 april 2027.

Verificatie-, certificatie en audit kosten

Afhankelijk van het niveau dient men een CyberFundamentals-verificatie of CyberFundamentals-certificatie te laten uitvoeren door een CAB.

Over de kosten hiervan zijn nog geen cijfers beschikbaar maar dit zal zeker moeten begroot worden voor 2026. Als we in het niveau “essentieel” vallen spreken we over een jaarlijks terugkerende kost.

Ook als het CCB zelf een audit uitvoert zullen de kosten aan de organisatie doorgerekend worden.

Een voorzichtige schatting op dit moment is 30.000 euro.

Status

Impact NIS 2 op de stad

Een lokaal bestuur valt in principe niet onder de NIS2 wetgeving maar een zorginstelling zoals een rusthuis valt er wel onder.

Op dit moment valt het woonzorgcentrum onder de entiteit van het OCMW (op basis van het KBO-nummer) waardoor de hele OCMW ook onder NIS2 wetgeving zou vallen.

Op dit moment is er geen strikte scheiding is tussen het computerpark van het OCMW. . Dit heeft als gevolg dat het volledige ICT-systeem van de stad en van de AGB’s (cultuur en sport) onrechtstreeks ook aan de NIS2 basisvereisten moet voldoen, al hoeft alleen het OCMW zich officieel te registreren. In het ergste geval kunnen we het netwerk tussen het OCMW en de rest van de stad wel scheiden.

Onzekerheden

Er zijn op dit moment ook een paar onzekerheden:

- de vereniging van Vlaamse gemeentes (VVSG) en Zorgnet-Icuro onderhandelen met het Centrum voor Cybersecurity België (CCB) over een uitzondering voor rusthuizen voor een lager niveau maar hierrond is nog geen eenduidig besluit;

- de Vlaamse overheid gaat zelf ook initiatieven ondernemen om de cyberbeveiliging bij de gemeentes te versterken maar ook hier zijn nog geen concrete plannen van gepubliceerd (Ook voor de lokale besturen die momenteel niet onder het toepassingsgebied van NIS2 vallen, is het sterk aanbevolen om toch al maatregelen te nemen om te voldoen aan niveau ‘basis’.);

- er is een project lopend om samen te werken met verschillende rusthuizen maar er is nog geen zekerheid onder welke entiteit dit zal zijn en wat de inbreng van onze ICT dienst zal zijn.

Stand van zaken

Op het vlak van cybersecurity moeten we zeker niet vanaf 0 beginnen.

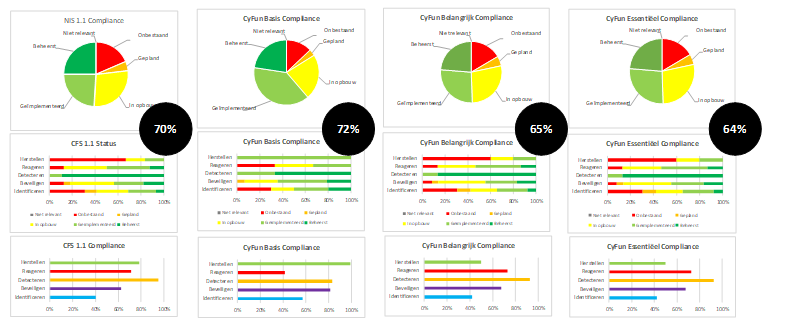

Sinds de oprichting van de ICT SOC meten we al enkele jaren onze cybersecurity maturiteit. We gebruiken hiervoor het CSF raamwerk van het NIST. Net dit raamwerk werd o.a. als basis gebruikt voor de ontwikkeling van het CyFun raamwerk door het CCB dus hierop kunnen we verder bouwen.

Concreet stonden we voor onze maturiteit op 70% voor het NIST CFS wat grof geschat neerkomt op 72% compliance voor het basis niveau en 65% compliance voor het belangrijk niveau.

Het CyFun hanteert wel een ander methode om de compliance te berekenen maar deze indicatie verteld ons dat een niveau “belangrijk” haalbaar is als we werk maken van risicobeheersing, bedrijfszekerheidsplannen, cyberopleidingen voor bestuurders en ICT wijzigingsbeheer.

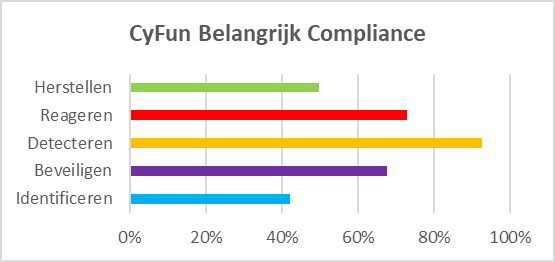

Hieronder een grafische voorstelling van de maturiteit gebaseerd op ons huidig scoresysteem.

De grootste tekortkomingen in de functie “herstellen” kunnen we verhelpen door werk te maken van bedrijfszekerheidsplannen voor de kritieke diensten of processen, het werk dat nog te doen is in de functie “identificeren” heeft vooral betrekking op het gedeelte risicobeheer dat eigenlijk samen met de bedrijfszekerheidsplannen kan uitgewerkt worden.

Hou er rekening mee dat 100% compliance niet mogelijk is daar de dreigingen en de technologie zo snel veranderen dat stilstaan achteruitgaan is.

Hiermee is rekening gehouden in het CyFun raamwerk van het CCB. Om compliant te zijn moet niet alles 100% afgedekt zijn. Er zijn uiteraard maatregelen waar men niet buiten kan maar er zijn evengoed maatregelen of groepen maatregelen waarbij rekening wordt gehouden met een gemiddelde maturiteit.

Haalbaarheid

Kort door de bocht denken wij dat we de vereiste compliance wel kunnen halen (welke dan ook) op voorwaarde is dat voor de onderwerpen die de ICT overstijgen zoals risicobeheersing en bedrijfszekerheid er gewerkt gaat worden met een taskforce (projectgroep) om de verschillende kennisdomeinen samen te brengen en het werkt te verdelen. ICT kan hier wel een voortrekker rol in spelen.

Argumentatie

Motivatie

Aangezien alle entiteiten gebruik maken van hetzelfde computerpark lijkt het ons niet logisch om met verschillende CyFun niveau’s te werken.

We stellen daarom voor om naar het niveau “belangrijk” te streven voor de hele organisatie. Op deze manier zijn we in orde voor het rusthuis en zouden we ook 94% van de cyberaanvallen kunnen afweren.

Voor de registratie zouden we enkel de entiteit van OCMW als NIS2 plichtig willen registreren met bijhorend niveau “belangrijk”.

De andere 3 entiteiten (stad en agb’s) registreren we als niet NIS2 plichtig. NIS2 plichtige entiteiten dienen immers door een CAB geverifieerd of gecertificeerd worden en dat brengt namelijk extra kosten mee.

Moest het VVSG alsnog zijn slag thuishalen (en woonzorgcentra in een lager niveau geclassificeerd kunnen worden) kunnen we dit niveau na de registratie deadline nog altijd aanpassen.

Besluit

Artikel 1

Het college van burgemeester en schepenen beslist dat de entiteit van het OCMW (waaronder het woonzorgcentrum valt) met als ondernemingsnummer 0212212541 zal geregistreerd worden door ICT bij het CCB als NIS2 plichtig niveau “belangrijk” en dit voor 18 maart 2025.

Artikel 2

Het college van burgemeester en schepenen beslist dat entiteiten van de stad en van de AGB’s sport en cultuur met als ondernemingsnummer 0207533874, 0876030556 en 0537631705 zullen geregistreerd worden door ICT bij het CCB als niet NIS2 plichtig en dit voor 18 maart 2025.

Artikel 3

Het college van burgemeester en schepenen beslist dat we intern streven voor de hele organisatie (al de 4 entiteiten) naar compliance op het niveau “belangrijk”.

Artikel 4

Om dit te realiseren zal er een BCMS en CSMS opgericht worden. De scope van beide systemen zullen geformuleerd worden in een charter en er zal voor elk systeem een gedetailleerd programma (planning) opgemaakt worden dat kan opgenomen worden in de meerjarenplanning.